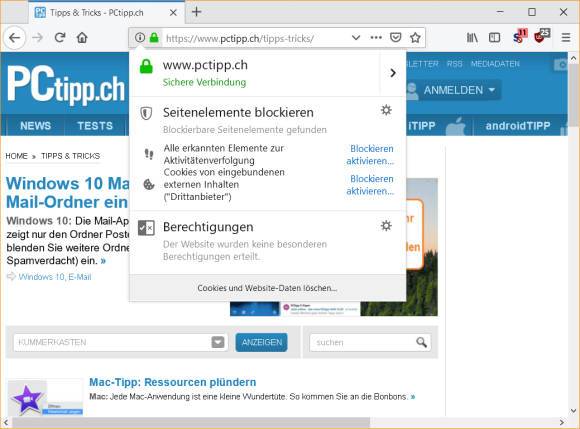

W wielu miejscach stosowane są elektroniczne certyfikaty bezpieczeństwa. Na ogół służą do określenia autentyczności strony internetowej lub osoby. Klucz publiczny powiązany z certyfikatem służy również do zaszyfrowanej transmisji danych na stronach internetowych. Strona PCtipp (pctipp.ch) również została wyposażona w szyfrowanie od początku listopada.

Witryna PCtipp ma również zieloną ikonę kłódki w wierszu adresu; oznacza połączenie szyfrowane Źródło: PCtipp $ ('. magnificPopup'). magnificPopup ({

typ: 'obraz'

});

Jeśli komunikowałeś się ze stroną internetową za pomocą przeglądarki internetowej, zwykle używano protokołu HyperText Transfer Protocol lub w skrócie http. Ma to jednak jedną zasadniczą wadę: każdy, kto znajduje się w tej samej sieci, co Ty, może używać prostych bezpłatnych programów do rejestrowania wszystkich danych, które wymieniasz ze stroną internetową przez http. Z przyziemnymi rzeczami, takimi jak sprawdzanie rozkładów jazdy, czytanie wiadomości lub wyszukiwanie w słowniku internetowym, może to nie być takie złe. Jednak wiele danych, które wymieniasz ze stronami internetowymi, ma charakter prywatny. Na przykład istnieją hasła, których używasz do logowania się na stronach internetowych. Nigdy nie mogą wpaść w niepowołane ręce. Jeszcze trudniej jest z bankowością internetową, podczas odwiedzania konta ubezpieczenia zdrowotnego, podczas zakupów lub korzystania z poczty internetowej do prywatnej korespondencji. Gdyby odbywało się to tylko przez http, inni podsłuchujący mogliby uzyskać dostęp do twoich danych finansowych i chorobowych oraz czytać twoje e-maile.

Dlatego protokół został rozszerzony o warstwę bezpieczeństwa. Narodził się HyperText Transfer Protocol Secure, w skrócie https. Jest to tak zwane szyfrowanie transportu, znane w kategoriach technicznych jako Transport Layer Security (TLS). W przeciwieństwie do szyfrowania poczty e-mail (Pretty Good Privacy, PGP), dzięki https, użytkownicy nie muszą się martwić o żadne klucze. Twoja przeglądarka internetowa i serwer WWW, którego używasz do negocjowania sprawy z samymi kluczami w ułamku sekundy.

Jak to działa?

Załóżmy, że odwiedzasz stronę internetową, na przykład pctipp.ch. Jak każda strona internetowa, ta również znajduje się na serwerze WWW. Twoja przeglądarka zgłasza się do serwera WWW z żądaniem dostępu do pctipp.ch za pośrednictwem https. Serwer WWW przesyła certyfikat należący do pctipp.ch do Twojej przeglądarki. Obejmuje to klucz publiczny witryny. Twoja przeglądarka internetowa sprawdza certyfikat, aby dowiedzieć się, czy rzeczywiście jest to pctipp.ch. Jeśli to sprawdzenie zakończy się pomyślnie, przeglądarka utworzy klucz sesji. Szyfruje go kluczem publicznym serwera WWW i wysyła do niego. Przeglądarka internetowa i serwer uzgodniły w ten sposób symetryczny klucz sesji, którym obustronnie szyfrowana jest wizyta na stronie. Inni podsłuchujący widzą tylko plątaninę cyfr i liter. Ważne: tylko dlatego, że witryna internetowa ma ważny certyfikat, nie musi oznaczać, że dostawca jest renomowany. Oznacza to po prostu, że dla określonej domeny został zaimplementowany ważny certyfikat. Więc nadal może cię przeciągnąć na stół fałszywymi ofertami lub innymi sztuczkami.

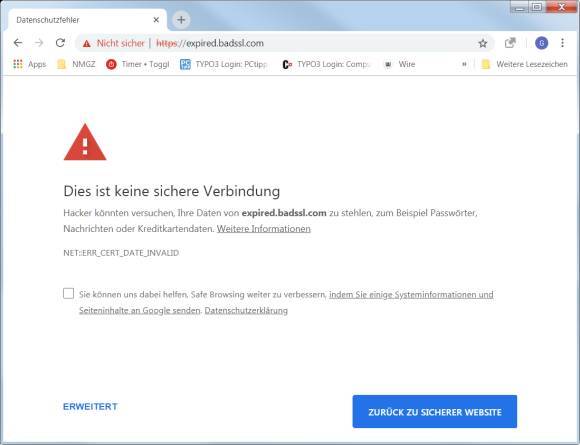

Hakerzy nie muszą być w pracy, jeśli certyfikat witryny jest nieprawidłowy Źródło: PCtipp $ ('.MagnificPopup'). MagnificPopup ({

typ: 'obraz'

});

Jeśli natomiast nie powiedzie się sprawdzenie certyfikatu w przeglądarce internetowej, w przeglądarce pojawi się komunikat o błędzie, co często brzmi dość przerażająco. Przez większość czasu nadal można odwiedzić witrynę za pomocą prawych kliknięć. Jednak wizyta nie jest wskazana, jeśli zamierzasz wymieniać prywatne dane ze stroną lub jeśli jest to sklep. Przyczyny niepowodzenia połączenia szyfrowanego są czasami stosunkowo nieszkodliwe. Poniżej znajdują się dwa typowe przykłady.

Nieprawidłowa domena: Być może certyfikat został wydany tylko dla „www.example.com”, ale nie dla „webmail.example.com”, który oczywiście jest również częścią domeny „example.com”. W takim przypadku firma «example.com» po prostu przegapiła wystawienie certyfikatu dla całej swojej domeny (* .example.com) (patrz słowo kluczowe «wrong.host» na końcu ostatniego akapitu tego artykułu).

Nieprawidłowa domena: Być może certyfikat został wydany tylko dla „www.example.com”, ale nie dla „webmail.example.com”, który oczywiście jest również częścią domeny „example.com”. W takim przypadku firma «example.com» po prostu przegapiła wystawienie certyfikatu dla całej swojej domeny (* .example.com) (patrz słowo kluczowe «wrong.host» na końcu ostatniego akapitu tego artykułu).

Właśnie wygasł: certyfikaty elektroniczne zawsze mają datę ważności. Ktoś z operatora strony, który powinien pilnować tych danych, przegapił odnowienie. Gdy tylko certyfikat wygaśnie („wygasł”), użytkownicy zobaczą również komunikat, że certyfikat jest nieważny. Sprawdź: Jeśli właśnie wygasł (tj. w ciągu ostatniego dnia lub dwóch), koniecznie poinformuj o tym firmę. Jeśli jest to prawidłowa domena firmy, dalsze odwiedzanie witryny powinno być nadal nieszkodliwe. Chyba że jest to bank lub firma ubezpieczeniowa. W żadnym wypadku nie może się to zdarzyć w przypadku instytucji finansowej, której nie udało się odnowić certyfikatu.

Właśnie wygasł: certyfikaty elektroniczne zawsze mają datę ważności. Ktoś z operatora strony, który powinien pilnować tych danych, przegapił odnowienie. Gdy tylko certyfikat wygaśnie („wygasł”), użytkownicy zobaczą również komunikat, że certyfikat jest nieważny. Sprawdź: Jeśli właśnie wygasł (tj. w ciągu ostatniego dnia lub dwóch), koniecznie poinformuj o tym firmę. Jeśli jest to prawidłowa domena firmy, dalsze odwiedzanie witryny powinno być nadal nieszkodliwe. Chyba że jest to bank lub firma ubezpieczeniowa. W żadnym wypadku nie może się to zdarzyć w przypadku instytucji finansowej, której nie udało się odnowić certyfikatu.

Następna strona: Wyświetl informacje i dalsze wskazówki